Преглед шта је човек у средњем нападу

Сви већ дуже време користимо рачунаре и сличне уређаје. Са сталном и непрекидном еволуцијом, нове технике се граде тако да олакшају притисак ручног обављања одређеног задатка или да процес убрза рад. Ово је све могуће због унапређења рачунара и технологије. Али како стих каже, „Кованица има две стране“, није све врло сигурно и узрокује крађу података и вероватно погрешне употребе исте. Човек у средњем нападу је таквог типа.

Човек у средњем нападу

Када два корисника комуницирају једни с другима, а други трећи непознати ентитет уђе у разговор да би прислушкивао како би добио податке из разговора. Овај трећи непознати субјект је примаоцу и пошиљаоцу комуникација (корисницима) потпуно непознат. Нпр.: Ћаскате с неким на мрежи. У комуникацији је присутан трећи непознати ентитет, који је вас двојици потпуно непознат. Ова трећа особа може разговарати појединачно са обема на начин да ће обоје стално размишљати да друга шаље поруке. Или трећи ентитет може пресрести поруке и додати им нови садржај. Све ће то бити урађено тако дискретно да ће оба корисника остати потпуно необавештена.

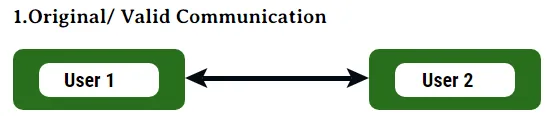

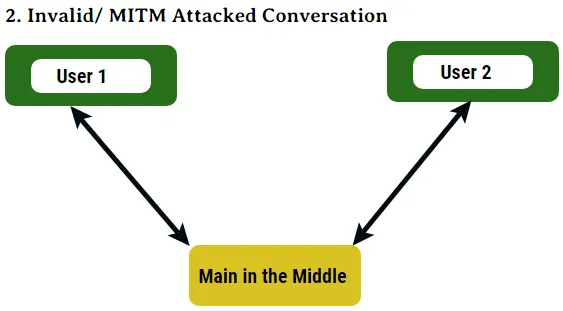

Следећи дијаграм приказује како се догађа МИТМ:

Слика 1: Ово је редовна рута или канал преко кога би комуникација требало да се одвија.

Слика 2: Комуникација се одвија кроз измењени канал и Човек у средини је напао системе / кориснике.

Једноставним речима, Маин ин Миддле Аттацк је исти као особа која прислушкује у разговору и користи информације у своју корист.

Врсте човека у средњем нападу

Испод су различите врсте човека у нападу у средини које су следеће:

1. Сессион Хацкс

Често добијамо обавештења када прегледавамо колачиће и сесије. Дакле, ови колачићи и сесије чувају информације које су наше личне. Може да садржи ИД-ове и лозинке за пријаву. Дакле, оно што раде МИТМ нападачи јесте, задржавају се за ове сесијске колачиће и када их имају, сви осетљиви подаци им су доступни и тада се догоди крађа података. Генерално, све веб локације имају формуларе за аутоматско попуњавање и траже од корисника да унесу лозинке и провере итд., Ту добијају податке о људима.

2. Емаил Хацкс

МИТМ нападачи приступају пресретању порука између два корисника. Први корисник шаље неке осетљиве информације преко мреже другом кориснику. Дакле, функционише тачно као на слици 2. Нападач шаље е-пошту било којој страни, која је маскирана, то значи да било ко не схвати да је лажна и захтијева неке осетљиве податке или детаље о рачуну, а затим хакирање траје место.

3. Ви-Фи хакови

Ово се углавном дешава када се корисници повежу на бесплатни Ви-Фи извор и хакери могу лако циљати на такве кориснике. Бесплатни Ви-Фи извори су веома важни медији везе, јер је путем њега доступан врло низак ниво сигурности. Још један Ви-Фи хакер је, нападачи развијају врло сличну мрежу као што корисници тренутно раде.

Сврха и мотив човека у средњем нападу

Нападачи Човек у Средњем; генерално циљају кориснике који су наивни помоћу мрежних контрола. Лаке мете. Али то не значи да сложени системи не могу бити хаковани. Ти нападачи прикупљају ове информације и затим их користе као нормалног корисника да би их користили. Углавном је усмерен ка добијању осетљивих информација од / као што су подаци о рачунима, ПИН-ови банака. Те информације помажу им да уђу у систем и користе га или чак продају. Ово је недавно виђено много пута да су због нападача системски подаци објављени на мрежи или су осетљиви подаци процурили.

Како се одвија Ман Ин Тхе Миддле?

Постоје два главна корака уз помоћ којих нападачи МИТМ-а нападају системе; виз:

-

Пресретање

Нападач прави лажну мрежу коју корисници могу бесплатно да користе. А када корисници унесу податке, он се прво пребацује у досије нападача, а затим према премештању. Ово је пасивно и најлакше нападање система.

Нападачи ће можда употребити и један од следећих начина: -

- Спооф ИП: Сви уређаји имају ИП адресе. Када корисник унесе податке путем мреже, преноси се на ИП адресу пријемника. Али између тога, нападачи стварају неке ИП адресе које су врло сличне ИП адреси примаоца. Дакле, уместо слања података до стварног одредишта, он се преноси на ИП адресу нападача.

- АРП споофинг: У овом случају, МАЦ адресе нападача су приложене заједно са ИП адресом корисника. Тако се подаци пребацују на нападачеву ИП адресу чим се пошаљу.

- ДНС споофинг: ДНС значи Систем Домаин Наме. Нападачи, мењају кеш записе претраживача. Дакле, када корисник уђе на дату локацију, уместо да оде на исправан УРЛ / веб локацију, шаље се на неку лутричну локацију коју је нападач створио.

2. Дешифрирање

- ХТТПС споофинг: Генерално сви корисници виде „хттпс“ као сигуран. Али у овом нападачу ручно убацује сертификат, који изгледа као сигуран и поуздан да се користи. Дакле, сви подаци се преусмеравају кроз њега. Али како изгледа слично на сигурном месту, прегледач шаље кључ за читање података којима нападач добије приступ информацијама.

- ССЛ Беаст: Нападач зарази рачунар корисника неким лажним колачићима и ЦБЦ је угрожен, па се подаци лако дешифрују.

- Отмица ССЛ-а: Као што је раније споменуто, ХТТПС је сигурно. Али, пре него што се претраживач повеже са ХТТП-ом на ХТТПС, он се преусмерава на прегледач нападача.

- Стриппинг ССЛ-а: Нападач своди сигурност веб локације на ниво, где је све између ХТТПС-а и ХТТП-а. Дакле, сви подаци су доступни у нешифрираном текстуалном формату.

Шта радити након Човјека у средњем нападу и како га спријечити?

Постоје одређени начини / кораци који се могу следити да се напад спречи након што се он догодио, а то су:

- Проверите нивое безбедности мрежа са којима сте повезани.

- Никада се не повезујте на извор бесплатног Ви-Фи-ја, осим ако није из познатог извора.

- Будите информисани о потенцијално лажним порукама е-поште и непознатим везама које могу довести до других непознатих веб локација.

- Останите повезани са веб локацијама које су повезане са ХТТПС протоколима и имају више нивоа заштите преко ХТТП-а.

- Користите ВПН-ове док сте на мрежи, па податке који се сигурно користе или преносе. Сви подаци се преузимају и спремају путем ВПН-а су шифрирани.

- Користите софтвер против злонамерног софтвера који откривају и уклањају злонамјерни софтвер.

Закључак

Док користите податке у мрежи, увијек останите повезани на сигурним веб локацијама и избјегавајте кликом на линкове који могу довести до непознатих извора.

Препоручени чланци

Ово је водич за оно што је човек у средњем нападу. Овде смо разговарали о прегледу, типовима, намену и мотивима итд. Такође можете да прођете кроз остале предложене чланке да бисте сазнали више -

- Шта је цибер сигурност?

- Шта је мрежна сигурност?

- Каријере у цибер сигурности

- Питања о интервјуу за цибер безбедност

- 12 најбољих поређења рачунара Мац и ИП адреса