Увод у технике транспозиције

Транспозициона техника је криптографска техника која се користи за претварање обичног текста у шифрирани текст. То се постигло преуређивањем положаја знакова у обичном тексту. На располагању су разне технике, транспозиција је једна од њих. У овом чланку ћемо видети како се техника транспозиције користи за постизање сигурне криптографије.

Технике транспозиције

Испод је листа техника транспозиције.

1. Техника шине за ограду

Раил-Фенце је једноставна техника транспозиције која укључује писање обичног текста као слиједа дијагонала, а затим читање га ред за редом како би се произвео шифрирани текст.

Алгоритам

Корак 1: Запишите све знакове обичне текстуалне поруке у низу дијагноза.

Корак 2: Прочитајте обични текст написан у кораку 1, као редослед редака.

Да бисмо га боље разумели, узмимо пример.

Пример: Претпоставимо да је корпоративни мост обичног текста и желимо да креирамо шифровани текст датог.

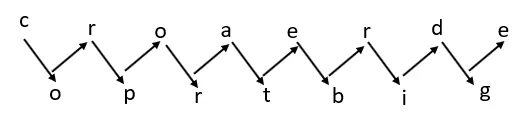

Прво распоређујемо обичан текст у низу дијагноза као што је приказано у наставку.

Сада прочитајте обичан текст по реду, тј. Цроаердеопртбиг.

Дакле, овде је обични текст корпоративни мост, а шифрирани текст је цроаердеопртбиг.

Технику Раил-Фенце је врло лако сломити.

2. Једноставне технике ступања транспозиције

Једноставна техника колонасте транспозиције може се поделити у два дела - основна техника и више рунди.

Једноставна техника ступацне транспозиције - основна техника. Једноставна техника ступацног транспозиционирања једноставно распоређује обични текст у редослед редова правоугаоника и чита га на ступцу.

Како функционише овај алгоритам?

1. корак: Све знакове обичне текстуалне поруке напишите ред по ред у правоугаоник унапред дефинисане величине.

Корак 2: Прочитајте поруку на ступац начин, тј. Ступац за колоном.

Напомена: Да бисте прочитали поруку, она не мора бити редослед колона. Може било којим насумичним редоследом.

Корак 3: Резултатна порука је шифрирани текст.

Пример: Претпоставимо да је Обичан текст корпоративни мост и да морамо да израчунамо шифрирани текст користећи једноставну технику ступања преноса.

Узмимо 6 ступаца и распоредимо обичан текст на редни начин.

| Колона 1 | Колона 2 | Колона 3 | Колона 4 | Колона 5 | Колона 6 |

| ц | о | р | п | о | р |

| а | т | е | б | р | ја |

| д | г | е |

Одлучите редослед ступаца за читање поруке - претпоставимо да је 1, 3, 5, 2, 4, 6 наредба.

Сада прочитајте поруку на ступац начин користећи одлучени ред. - цадрееоротгпбри

цадрееоротгпбри је шифрирани текст.

3. Једноставна техника ступне транспозиције - више рунди

Једноставна техника колонасте транспозиције са више рунди иста је као и основна. Разлика је само у томе што у више рунди процес понављамо више пута.

Рад алгоритма

1. корак: Све знакове обичне текстуалне поруке напишите ред по ред у правоугаоник унапред дефинисане величине.

Корак 2: Прочитајте поруку на ступац начин, тј. Ступац за колоном.

Напомена: Да бисте прочитали поруку, она не мора бити редослед колона. Може било којим насумичним редоследом.

Корак 3: Резултатна порука је шифрични текст.

Корак 4: Поновите поступак од корака 1 до корака 3 пута по жељи.

Пример: Претпоставимо да је Обичан текст корпоративни мост и да морамо да израчунамо шифрирани текст користећи једноставну технику ступања преноса.

Узмимо 6 ступаца и распоредимо обичан текст по редоследу.

| Колона 1 | Колона 2 | Колона 3 | Колона 4 | Колона 5 | Колона 6 |

| ц | о | р | п | о | р |

| а | т | е | б | р | ја |

| д | г | е |

Одлучите редослед ступаца за читање поруке - претпоставимо да је 1, 3, 5, 2, 4, 6 наредба.

Сада прочитајте поруку на ступац начин користећи одлучени ред. - цадрееоротгпбри

цадрееоротгпбри је шифрирани текст.

Извршимо још један корак до корака 3.

| Колона 1 | Колона 2 | Колона 3 | Колона 4 | Колона 5 | Колона 6 |

| ц | а | д | р | е | е |

| о | р | о | т | г | п |

| б | р | ја |

У другој итерацији редослед ступаца биће исти.

Текст шифре - цобдоиегаррртеп

Наставите исти поступак ако је потребно више понављања.

4. Вернам Ципхер

Подскуп Вернамовог шифре назива се једнократна подлога јер се имплементира користећи насумични скуп понављајућих знакова као уноса текста шифре.

Напомена: Једном када се текст улазног шифре користи за транспозицију, никада се није користио за било коју другу поруку. Дужина улазног шифротекста мора бити једнака дужини обичног текста.

Рад са алгоритмом

Корак 1: Све знакове у обичном тексту распоредите као број, тј. А = 0, Б = 1, … .. З = 25.

Корак 2: Поновите исти поступак за све знакове улазног шифротекста.

Корак 3: Додајте сваки број који одговара обичним текстуалним знаковима одговарајућем броју знакова текста шифре уноса.

Корак 4: Ако је сума броја већа од 25, од ње одузмите 26.

Корак 5: Сваки број сума преведите у одговарајуће знакове.

Корак 6: Резултат корака 5 биће шифрирани текст.

У Вернам шифру, када се користи улазни шифрирани текст, он се никада неће користити за било коју другу поруку, стога је погодан само за кратке поруке.

Пример: Једноставан текст је едуцба, а шифрирани текст је нтцбар

| Обичан текст | е | д | у | ц | б | а |

| 4 | 3 | 20 | 2 | 1 | 0 | |

| Унесите текст шифре | н | т | ц | б | а | р |

| 13 | 19 | 2 | 1 | 0 | 17 | |

| Додавање обичног текста и улазног шифреног текста | 17 | 22 | 22 | 3 | 1 | 17 |

| Текст шифре | р | в | в | д | б | р |

Дакле, шифрирани текст је рввдбр.

Препоручени чланци

Ово је водич за технике транспозиције. Овде смо расправљали о листи техника транспозиције са корацима, примерима и радом алгоритама. Такође можете погледати следећи чланак.

- Сортирање у Ц ++

- Алгоритам ИДЕА

- Креирајте корисника у Линуку

- Врсте шифри